... Z NATURY

NASZA OFERTA

co robimy ?

Od momentu założenia w 2004 roku, rozwija się bardzo dynamicznie. Dzięki ciągłemu rozszerzaniu świadczonych przez nas usług, stale powiększamy grupę zadowolonych klientów. To co przekonało naszych klientów to nasza elastyczność i uwzględnianie ich indywidualnych potrzeb.

PORTFOLIO

Nasze prace

Tracerpt to narzędzie wbudowane w systemie Windows, które umożliwia analizę i raportowanie danych z dzienników zdarzeń oraz zarejestrowanych śladów z narzędzia Event Tracing for Windows (ETW). Umożliwia użytkownikom przetwarzanie danych z sesji śledzenia, co pozwala na uzyskanie cennych informacji o wydajności systemu oraz diagnozowanie problemów.

tracerpt

| Parametr | Opis |

|---|---|

| Określa nazwę pliku, do którego zostanie zapisany raport z analizy. | |

| -o | Określa nazwę pliku, do którego będą zapisane dane wyjściowe w formacie CSV. |

| -q | Włącza tryb cichy, wyłączając wyjście na ekranie. |

| -h | Wyświetla pomoc oraz dostępne opcje dla tracerpt. |

| -m | Włącza tryb podsumowania, który pokazuje tylko najważniejsze informacje. |

| -r | Przetwarza pliki z sesji ETW w formacie .etl. |

| -f | Określa format wyjściowy (np. XML, CSV). |

| -l | Określa maksymalną liczbę linii do przetworzenia. |

| -s | Określa rozmiar bufora dla sesji śledzenia. |

| -d | Określa maksymalny rozmiar pliku wynikowego. |

tracerpt C:\logs\mytrace.etl -o C:\reports\myreport.csv -q

W powyższym przykładzie polecenie tracerpt przetwarza plik śladu „mytrace.etl” z lokalizacji „C:\logs”, a wyniki analizy zapisuje w pliku CSV o nazwie „myreport.csv” w folderze „C:\reports”. Dodatkowo, użycie opcji -q powoduje, że podczas przetwarzania nie będą wyświetlane żadne komunikaty na ekranie, co jest przydatne w przypadku automatyzacji procesów.

tracerpt C:\logs\mytrace.etl -m

W tym przykładzie polecenie tracerpt analizuje plik „mytrace.etl” w trybie podsumowania, co oznacza, że wyświetli jedynie najważniejsze informacje dotyczące śladu. To może być przydatne, gdy użytkownik chce szybko uzyskać przegląd danych bez przeszukiwania pełnych szczegółów.

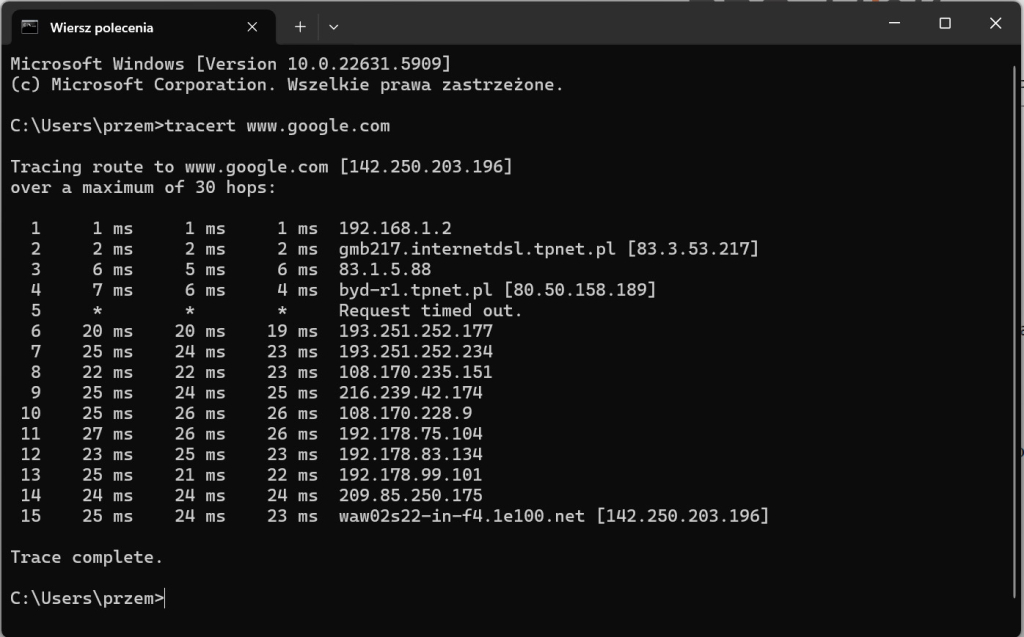

Polecenie tracert (ang. trace route) to jedno z najważniejszych narzędzi diagnostycznych dostępnych w systemie Windows. Umożliwia ono sprawdzenie, jaką drogę pokonują pakiety danych od komputera użytkownika do wybranego hosta w Internecie. Dzięki temu można szybko zlokalizować opóźnienia, przeciążenia lub przerwy w połączeniu sieciowym.

Działanie tracert polega na wysyłaniu pakietów z rosnącym parametrem TTL (Time To Live). Każdy router po drodze zmniejsza TTL o 1. Gdy TTL osiągnie zero, urządzenie zwraca komunikat ICMP, a komenda tracert rejestruje adres IP i czas odpowiedzi. W ten sposób użytkownik otrzymuje pełną listę urządzeń, przez które przechodzi ruch do miejsca docelowego.

tracert [opcje] <adres_docelowy>| Parametr | Opis |

|---|---|

adres_docelowy | Adres IP lub domena serwera, którego trasę chcesz prześledzić. |

-h <liczba> | Maksymalna liczba przeskoków (domyślnie 30). |

-d | Pomija tłumaczenie adresów IP na nazwy hostów, co przyspiesza wykonanie polecenia. |

-w <ms> | Czas oczekiwania (timeout) w milisekundach na odpowiedź dla każdego przeskoku (domyślnie 4000 ms). |

-4 | Wymusza użycie protokołu IPv4. |

-6 | Wymusza użycie protokołu IPv6. |

tracert www.google.comPolecenie wyświetli trasę pakietów do serwera Google, pokazując wszystkie pośrednie węzły sieciowe oraz czas odpowiedzi.

tracert -d onet.plW tym przypadku komenda sprawdza trasę do serwera Onet, ale pomija tłumaczenie adresów na nazwy hostów, co skraca czas wykonania.

Jest to narzędzie w systemie Windows, które pozwala sprawdzić trasę pakietów sieciowych i zdiagnozować problemy z połączeniem.

Wystarczy wpisać w wierszu poleceń tracert <adres_docelowy>, np. tracert www.google.com. Program pokaże wszystkie węzły po drodze oraz czasy odpowiedzi.

Polecenie służy do analizy trasy przesyłania danych w sieci, diagnozowania opóźnień oraz lokalizacji awarii w infrastrukturze.

Najczęściej stosowane to: -d (bez nazw hostów), -h (limit przeskoków), -w (timeout), a także -4 i -6 dla wymuszenia protokołu.

Komenda tree w systemie Windows służy do wizualizacji struktury katalogów i plików w postaci drzewa. Umożliwia użytkownikowi szybkie zrozumienie hierarchii folderów oraz zawartości katalogów w formie graficznej, co jest szczególnie przydatne w przypadku złożonych systemów plików.

tree [dysk:] [ścieżka] [/f] [/a]

| Parametr | Opis |

|---|---|

| dysk: | Określa dysk lub napęd, na którym ma zostać wyświetlona struktura katalogów, np. C:, D:. |

| ścieżka | Opcjonalna ścieżka do katalogu, którego strukturę chcemy zobaczyć. Jeśli nie podamy ścieżki, komenda wyświetli strukturę katalogów w bieżącym katalogu. |

| /f | Wyświetla pełne nazwy plików w każdym katalogu, oprócz samej struktury katalogów. |

| /a | Używa znaków ASCII do rysowania drzewa, co jest przydatne w przypadku używania terminali, które nie obsługują grafiki. |

tree C:\Users\Janek\Documents

Ten przykład wyświetli strukturę katalogów i plików znajdujących się w folderze Documents użytkownika Janek na dysku C:. Użytkownik zobaczy wszystkie podfoldery oraz pliki w formie drzewa.

tree D:\ /f

W tym przypadku komenda wyświetli pełną strukturę katalogów oraz wszystkie pliki znajdujące się na dysku D:. Użycie parametru /f pozwala na zobaczenie, jakie pliki znajdują się w każdym z katalogów, co może być bardzo pomocne przy zarządzaniu dużą liczbą danych.

tree C:\ /a

Ten przykład pokazuje strukturę katalogów na dysku C:, używając znaków ASCII. Jest to szczególnie przydatne w przypadkach, gdy użytkownik pracuje w środowisku, które nie wspiera graficznego wyświetlania. Dzięki parametrowi /a użytkownik może zobaczyć strukturę w prostszej formie tekstowej.

Komenda tscon w systemie Windows służy do przełączania sesji użytkownika w środowisku zdalnego pulpitu. Umożliwia administratorom oraz użytkownikom łatwe zarządzanie sesjami RDP (Remote Desktop Protocol) poprzez łączenie się i odłączanie od aktywnych sesji na serwerze. Jest to szczególnie przydatne w środowiskach serwerowych, gdzie wiele sesji może być uruchomionych jednocześnie.

tscon

| Parametr | Opis |

|---|---|

ID sesji, którą chcesz przełączyć. Można go znaleźć za pomocą komendy query session. | |

| /dest: | Określa sesję docelową, do której chcesz przełączyć bieżącą sesję. |

| /password: | Hasło do sesji docelowej, jeśli jest wymagane. |

| /v | Włącza szczegółowy tryb wyjścia (verbose), co pozwala na uzyskanie dodatkowych informacji o wykonaniu polecenia. |

tscon 1 /dest:2 /password:twojehaslo

W tym przykładzie przełączamy sesję o ID 1 do sesji o ID 2, podając hasło do sesji docelowej. Jest to użyteczne, gdy chcemy szybko zmienić sesję, zachowując jednocześnie dostępność do innej aktywnej sesji.

tscon 3 /v

W tym przykładzie używamy opcji /v, aby uzyskać szczegółowe informacje o sesji o ID 3. Może to pomóc w diagnozowaniu problemów związanych z połączeniami RDP lub weryfikacji statusu sesji.

tsdiscon to komenda systemowa w systemie Windows, która służy do rozłączania sesji użytkownika zdalnego pulpitu. Umożliwia szybkie zakończenie aktywnej sesji bez potrzeby zamykania wszystkich aplikacji. Jest to przydatne w środowiskach serwerowych, gdzie wiele użytkowników może korzystać z tego samego serwera.

tsdiscon [numer_sesji]

| Parametr | Opis |

|---|---|

| numer_sesji | Opcjonalny parametr, który wskazuje numer sesji, którą chcemy rozłączyć. Jeśli nie zostanie podany, rozłączona zostanie bieżąca sesja użytkownika. |

tsdiscon

Powyższa komenda rozłączy bieżącą sesję użytkownika. Jest to najprostszy sposób na szybkie zakończenie sesji bez potrzeby zamykania aplikacji. Użytkownik zostanie wylogowany z sesji zdalnego pulpitu, ale wszystkie otwarte aplikacje pozostaną aktywne w tle.

tsdiscon 2

W tym przykładzie wskazujemy konkretną sesję do rozłączenia, w tym przypadku sesję o numerze 2. Może to być przydatne w sytuacjach, gdy na serwerze działa wiele sesji i chcemy zakończyć tylko wybraną z nich, nie wpływając na innych użytkowników.

tsecimp to narzędzie dostępne w systemie Windows, które służy do importowania i eksportowania polityk zabezpieczeń do i z plików. Jest szczególnie przydatne w zarządzaniu politykami zabezpieczeń w środowiskach korporacyjnych, gdzie odpowiednie ustawienia muszą być wdrażane na wielu maszynach.

tsecimp [opcje] [ścieżka_do_pliku]

| Parametr | Opis |

|---|---|

| /import | Importuje polityki zabezpieczeń z określonego pliku. |

| /export | Eksportuje aktualne polityki zabezpieczeń do pliku. |

| /? | Wyświetla pomoc oraz dostępne opcje dla tsecimp. |

| /f plik | Określa plik, z którego mają być importowane lub do którego mają być eksportowane polityki. |

tsecimp /export /f C:\polityki_zabezpieczen.xml

Powyższa komenda eksportuje aktualne polityki zabezpieczeń do pliku XML o nazwie „polityki_zabezpieczen.xml” znajdującego się na dysku C. Umożliwia to łatwe przechowywanie i przenoszenie polityk, co jest szczególnie ważne w większych organizacjach.

tsecimp /import /f C:\polityki_zabezpieczen.xml

W tym przypadku komenda importuje polityki zabezpieczeń z wcześniej wyeksportowanego pliku XML. Jest to przydatne, gdy potrzebujemy wdrożyć te same polityki na innej maszynie lub po reinstalacji systemu.

Komenda tskill w systemie Windows służy do kończenia procesów na podstawie ich identyfikatora (PID) lub nazwy. Jest to szczególnie przydatne w sytuacjach, gdy aplikacja przestaje odpowiadać, a użytkownik chce wymusić jej zakończenie bez konieczności korzystania z menedżera zadań. Komenda ta działa w wierszu poleceń i może być używana przez administratorów oraz zaawansowanych użytkowników do zarządzania procesami w systemie.

tskill [nazwa_procesu | PID]

| Parametr | Opis |

|---|---|

| nazwa_procesu | Nazwa procesu, który ma zostać zakończony. Na przykład: notepad dla Notatnika. |

| PID | Identyfikator procesu, który można znaleźć w menedżerze zadań. Użycie PID jest bardziej precyzyjne, zwłaszcza gdy istnieje wiele instancji tego samego procesu. |

tskill notepad

W tym przykładzie komenda tskill notepad kończy wszystkie instancje Notatnika, które są aktualnie uruchomione w systemie. Jest to przydatne, gdy Notatnik przestaje odpowiadać i użytkownik chce go szybko zamknąć.

tskill 1234

W tym przykładzie komenda tskill 1234 kończy proces o identyfikatorze 1234. Użycie PID pozwala na dokładne wskazanie konkretnego procesu, co jest szczególnie ważne, gdy w systemie działa wiele instancji tego samego programu.

tsprof to narzędzie w systemie Windows, które służy do analizy i profile’owania czasu wykonywania procesów. Umożliwia zrozumienie, jak długo poszczególne funkcje lub segmenty kodu zajmują czasu, co jest niezwykle przydatne w optymalizacji wydajności aplikacji. Dzięki tsprof można zidentyfikować wąskie gardła w kodzie i poprawić efektywność działania programów.

tsprof [opcje] [ścieżka_do_programu]

| Parametr | Opis |

|---|---|

| /start | Rozpoczyna profilowanie czasu wykonania programu. |

| /stop | Zatrzymuje profilowanie i generuje raport z wynikami. |

| /output: | Określa nazwę pliku, do którego zostanie zapisany raport. |

| /verbose | Włącza szczegółowy tryb wyjścia, pokazując więcej informacji o profilowanych funkcjach. |

| /help | Wyświetla pomoc i dostępne opcje. |

tsprof /start C:\sciezka\do\programu.exe

W powyższym przykładzie rozpoczynamy profilowanie programu znajdującego się pod wskazaną ścieżką. Po uruchomieniu tego polecenia, tsprof będzie zbierał dane o czasie wykonania funkcji w programie.

tsprof /stop /output:raport.txt

W tym przykładzie zatrzymujemy profilowanie i zapisujemy wyniki do pliku tekstowego o nazwie „raport.txt”. W raporcie znajdziemy szczegółowe informacje o czasie wykonania poszczególnych segmentów kodu, co pomoże w identyfikacji potencjalnych obszarów do optymalizacji.

Komenda „unexpose” w systemie Windows służy do usuwania ukrytych atrybutów plików lub folderów, które zostały wcześniej oznaczone jako ukryte. Dzięki tej komendzie użytkownicy mogą przywrócić pełną widoczność plików i folderów, które były wcześniej ukryte w systemie plików.

unexpose [ścieżka_do_pliku_lub_folderu] [opcje]

| Parametr | Opis |

|---|---|

| [ścieżka_do_pliku_lub_folderu] | Ścieżka do pliku lub folderu, który ma zostać „odkryty”. |

| /s | Rekurencyjnie usuwa ukryte atrybuty z plików w podfolderach. |

| /h | Wyświetla pomoc dotyczącą użycia komendy. |

unexpose C:\MojeFoldery\UkrytyFolder

W powyższym przykładzie komenda „unexpose” zostanie użyta do usunięcia ukrytych atrybutów z folderu „UkrytyFolder” znajdującego się w lokalizacji „C:\MojeFoldery”. Po wykonaniu tej komendy folder oraz jego zawartość będą widoczne w eksploratorze plików.

unexpose C:\MojeFoldery\UkrytyFolder /s

W tym przykładzie, komenda „unexpose” z parametrem „/s” zostanie użyta do rekurencyjnego usunięcia ukrytych atrybutów ze wszystkich plików i podfolderów w „UkrytyFolder”. Dzięki temu wszystkie elementy w tej strukturze folderów będą dostępne dla użytkownika.

Komenda uniqueid w systemie Windows jest używana do generowania unikalnych identyfikatorów, które mogą być wykorzystywane w różnych aplikacjach i procesach. Jest to przydatne narzędzie w kontekście zarządzania danymi oraz w sytuacjach, gdy konieczne jest zapewnienie jednoznacznej identyfikacji obiektów lub rekordów.

uniqueid [opcje]

| Parametr | Opis |

|---|---|

| /generate | Generuje nowy unikalny identyfikator. |

| /format: | Określa format wyjściowego identyfikatora, np. GUID, HEX. |

| /count: | Określa liczbę identyfikatorów do wygenerowania. |

| /help | Wyświetla pomoc i dostępne opcje komendy. |

uniqueid /generate

Wykonanie powyższej komendy generuje pojedynczy unikalny identyfikator w domyślnym formacie. Umożliwia to szybkie uzyskanie identyfikatora, który może być użyty w aplikacjach wymagających unikalności, takich jak bazy danych czy systemy zarządzania plikami.

uniqueid /generate /format:GUID

W tym przykładzie generujemy unikalny identyfikator w formacie GUID. Jest to szczególnie przydatne w środowiskach, gdzie identyfikatory GUID są standardem, na przykład w systemach Windows i aplikacjach opartych na platformie .NET.

uniqueid /count:5

Ta komenda generuje pięć unikalnych identyfikatorów jednocześnie. Takie podejście może być użyteczne w sytuacjach, gdzie potrzebujemy wielu identyfikatorów do utworzenia nowych rekordów w bazie danych lub do innych zastosowań, które wymagają unikalności.